กลุ่มระบบคอมพิวเตอร์และเครือข่าย งานคอมพิวเตอร์แม่ข่าย (Server)

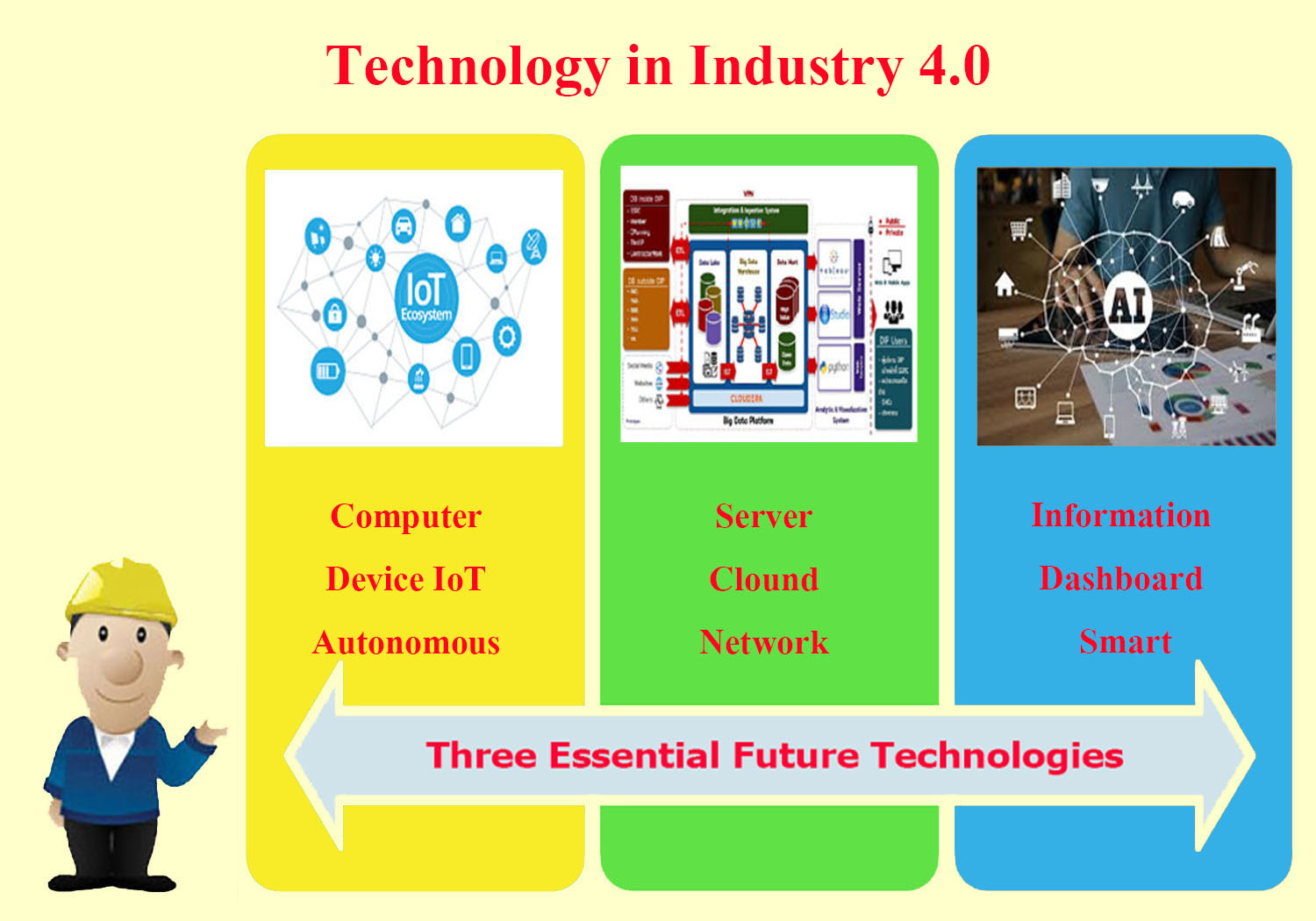

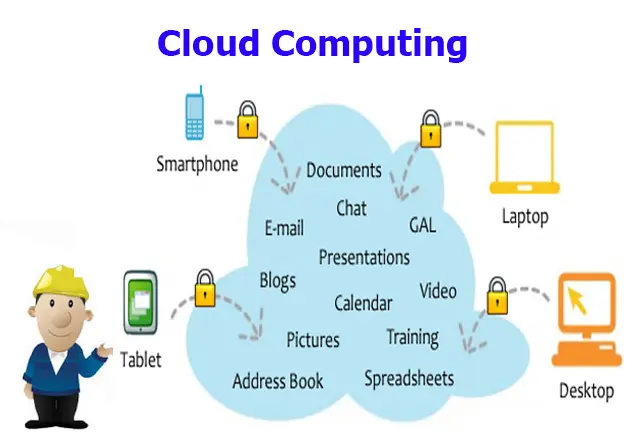

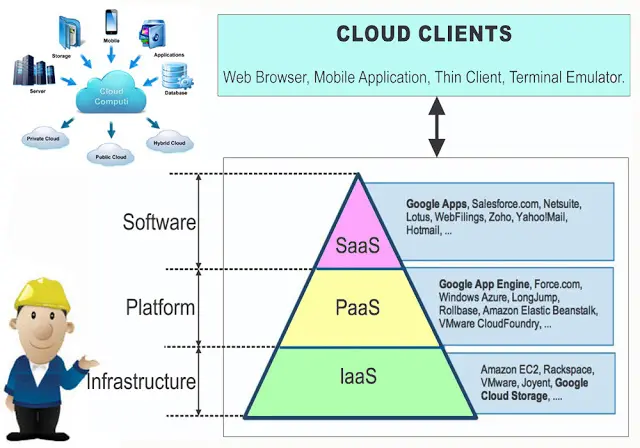

งานคอมพิวเตอร์แม่ข่าย (Computer Server) เป็นหัวใจสำคัญของการให้บริการระบบไอทีแบบรวมศูนย์ (Centralized IT Services) บริการคอมพิวเตอร์แม่ข่ายในปัจจุบันได้พัฒนาไปสู่รูปแบบคลาวด์คอมพิวติ้ง (Cloud Computing) ซึ่งแบ่งตามลักษณะความเป็นเจ้าของและการเข้าถึงได้ 2 ประเภทหลัก คือ ระบบคลาวด์ส่วนตัว (Private Cloud) ที่องค์กรควบคุมเอง และ ระบบคลาวด์สาธารณะ (Public Cloud) โดยแต่ละประเภทสามารถให้บริการได้ 3 ระดับ คือ IaaS, PaaS และ SaaS

หน้าที่ในงานคอมพิวเตอร์แม่ข่าย (Server Services) สามารถกำหนดหน้าที่ บริการ และข้อระวังในการทำงานตามรูปแบบบริการ รายละเอียดดังนี้

1. บริการระบบคลาวด์ส่วนตัว (Private Cloud) คือ ระบบคลาวด์ที่องค์กรสร้างขึ้นเพื่อใช้งานเป็นการภายในโดยเฉพาะ อาจตั้งอยู่ในศูนย์ข้อมูล (Data Center) ของตนเอง หรือเช่าพื้นที่ตั้งจากผู้ให้บริการ แต่ทรัพยากรทั้งหมดจะถูกใช้งานโดยองค์กรเดียว ทำให้มีความปลอดภัยและการควบคุมสูงสุดโดยองค์กรควบคุมเองทั้งหมด

1.1 การให้บริการโครงสร้างพื้นฐาน (Infrastructure as a Service: IaaS)

เป็นบริการให้บริการทรัพยากรพื้นฐานทางคอมพิวเตอร์ในรูปแบบเสมือน (Virtualization) เช่น หน่วยประมวลผล (vCPU), หน่วยความจำ (RAM), พื้นที่จัดเก็บข้อมูล (Storage) และระบบเครือข่าย (Networking)

หน้าที่

- จัดหาและดูแลรักษาฮาร์ดแวร์แม่ข่าย, อุปกรณ์จัดเก็บข้อมูล และระบบเครือข่ายทางกายภาพทั้งหมด

- ติดตั้งและบริหารจัดการซอฟต์แวร์ Virtualization (Hypervisor) เช่น VMware vSphere, Microsoft Hyper-V หรือ OpenStack

- สร้างเครื่องแม่ข่ายเสมือน (Virtual Machine: VM), จัดสรรพื้นที่เก็บข้อมูล และกำหนดค่าเครือข่ายตามที่ผู้ใช้งาน (เช่น แผนกต่างๆ ในองค์กร) ร้องขอ

- ดูแลให้ระบบมีเสถียรภาพและพร้อมใช้งาน (Uptime) ตลอดเวลา จัดสรร VM (Virtual Machines), CPU, RAM, Storage ให้กับหน่วยงาน/ผู้ใช้งาน

- บริหารจัดการระบบ Hypervisor (เช่น VMware, Proxmox, Hyper-V) / ติดตั้ง OS และดูแล Patch และ Image มาตรฐาน

งานบริการที่ควรมี

- ระบบ Self-Service Portal ระบบจัดการสิทธิ์ในการเข้าถึง (IAM) หน้าเว็บสำหรับให้ผู้ใช้งานเข้ามาสร้าง/ลบ/จัดการ VM และทรัพยากรต่างๆ ได้ด้วยตนเอง

- ระบบ Backup/Restore VM บริการสำรองข้อมูลและกู้คืนระบบของ VM เพื่อป้องกันข้อมูลสูญหาย

- Monitoring & Alert สำหรับทรัพยากร (CPU/RAM/Disk) ระบบเฝ้าระวังการทำงานของทรัพยากร (CPU, RAM, Disk Usage) และแจ้งเตือนเมื่อมีค่าผิดปกติ

- VM Templates: ต้นแบบของ VM ที่ติดตั้งระบบปฏิบัติการและซอฟต์แวร์พื้นฐานไว้แล้ว เพื่อให้สร้าง VM ใหม่ได้อย่างรวดเร็ว

- Network Services บริการด้านเครือข่าย เช่น การสร้างเครือข่ายเสมือน (VLAN/VXLAN), Firewall, Load Balancer

ข้อควรระวัง

- การวางแผนทรัพยากร (Capacity Planning): ต้องวางแผนจัดซื้อทรัพยากรล่วงหน้าให้เพียงพอต่อความต้องการในอนาคต หากวางแผนผิดพลาดอาจเกิดปัญหาทรัพยากรไม่พอใช้

- การใช้ทรัพยากรมากเกินกำหนด (Overprovisioning) ต้นทุนเริ่มต้นสูง (High CAPEX) ต้องลงทุนซื้อฮาร์ดแวร์และซอฟต์แวร์ทั้งหมดในครั้งแรก

- การสำรองข้อมูลไม่ครอบคลุม (ไม่มี snapshot หรือ version)

- ความปลอดภัยของ root access บน hypervisor

- ต้องการบุคลากรผู้เชี่ยวชาญ: ต้องมีทีมงานที่มีความรู้ความสามารถในการบริหารจัดการทั้งฮาร์ดแวร์และซอฟต์แวร์ของระบบคลาวด์

- ความรับผิดชอบด้านความปลอดภัย: องค์กรต้องรับผิดชอบความปลอดภัยทั้งหมด ตั้งแต่ความปลอดภัยทางกายภาพของ Data Center ไปจนถึงความปลอดภัยบนระบบเครือข่าย

1.2 การให้บริการแพลตฟอร์ม (Platform as a Service: PaaS)

เป็นบริการที่ต่อยอดจาก IaaS โดยผู้ให้บริการจะจัดเตรียม "แพลตฟอร์ม" ที่พร้อมสำหรับนักพัฒนาในการนำแอปพลิเคชันมาติดตั้งและรันได้ทันที โดยไม่ต้องกังวลเรื่องการจัดการระบบปฏิบัติการ (OS) หรือ Runtimeใ ห้บริการ middleware, database, web server ที่ติดตั้งไว้ล่วงหน้า (เช่น MySQL, PostgreSQL, Apache, Tomcat) / จัดการ deployment pipeline และ API Gateway / บริหารจัดการการทำ Load Balancing และ Scaling

หน้าที่

- บริหารจัดการทุกอย่างในระดับ IaaS ติดตั้ง, ตั้งค่า และดูแลรักษาระบบปฏิบัติการ (OS), Middleware, Runtime (เช่น Java, .NET, Python, Node.js) และฐานข้อมูล

- จัดเตรียมเครื่องมือและสภาพแวดล้อมที่เอื้อต่อการพัฒนาและติดตั้งแอปพลิเคชัน (Deployment)

งานบริการที่ควรมี

- Managed Runtimes: สภาพแวดล้อมสำหรับรันโค้ดภาษาต่างๆ ที่มีการอัปเดตแพตช์ความปลอดภัยให้อัตโนมัติ

- Managed Databases: บริการฐานข้อมูลสำเร็จรูป (เช่น PostgreSQL, MySQL) ที่มีการดูแลจัดการให้ทั้งหมด

- CI/CD Pipeline Integration: เครื่องมือสำหรับเชื่อมต่อกับระบบการพัฒนาและส่งมอบซอฟต์แวร์อัตโนมัติ

- Auto-Scaling: ระบบขยายทรัพยากร (เช่น เพิ่มจำนวน Instance ของแอป) อัตโนมัติเมื่อมีผู้ใช้งานเยอะ และลดลงเมื่อผู้ใช้งานน้อย

- Logging & Monitoring: ระบบรวบรวม Log และติดตามประสิทธิภาพของแอปพลิเคชัน

ข้อควรระวัง

- ความซับซ้อนในการติดตั้ง: การสร้างระบบ Private PaaS (เช่น ด้วย OpenShift, Cloud Foundry) มีความซับซ้อนสูง

- ข้อจำกัดของแพลตฟอร์ม: นักพัฒนาอาจถูกจำกัดให้ใช้เครื่องมือหรือภาษาที่แพลตฟอร์มมีให้เท่านั้

- Vendor Lock-in: การย้ายแอปพลิเคชันออกจากแพลตฟอร์มหนึ่งไปอีกที่หนึ่งอาจทำได้ยาก

- การตั้งค่าความปลอดภัยของฐานข้อมูล (DB Security Configuration)

- ช่องโหว่จากบริการ web app ที่เปิดเผยภายนอก

- ความเข้ากันได้ของแอปพลิเคชันกับ platform เวอร์ชันล่าสุด

1.3 การให้บริการซอฟต์แวร์ (Software as a Service: SaaS)

เป็นการให้บริการซอฟต์แวร์สำเร็จรูปที่โฮสต์บน Private Cloud ขององค์กร และให้พนักงานเข้าใช้งานผ่านเว็บเบราว์เซอร์หรือแอปพลิเคชัน หน้าที่ ให้บริการแอปพลิเคชันผ่านเว็บ เช่น Email Server, File Sharing (Nextcloud), e‑Office, e‑Learning / จัดการ License, การเข้าถึง, และ SLA

หน้าที่หลัก

- บริหารจัดการทั้งในระดับ IaaS และ PaaS

- พัฒนาหรือจัดหา, ติดตั้ง, และดูแลรักษาซอฟต์แวร์แอปพลิเคชันนั้นๆ ให้พร้อมใช้งานอยู่เสมอ

- จัดการบัญชีผู้ใช้งานและการเข้าถึงข้อมูล

งานบริการที่ควรมี

- แอปพลิเคชันพร้อมใช้: ตัวอย่างเช่น ระบบ ERP, ระบบ HR, หรือระบบ CRM ที่พัฒนาขึ้นเพื่อใช้ภายในองค์กร

- User & Access Management: ระบบจัดการผู้ใช้งานและสิทธิ์การเข้าถึง (มักเชื่อมต่อกับระบบยืนยันตัวตนกลางขององค์กร เช่น Active Directory)

- Data Backup: การสำรองข้อมูลของแอปพลิเคชันเป็นประจำ

- Helpdesk & Support: ทีมงานคอยช่วยเหลือและแก้ไขปัญหาการใช้งานให้พนักงาน

ข้อควรระวัง

- การควบคุมสิทธิ์ผู้ใช้ (Role-Based Access Control)

- การเก็บ Log ที่ไม่เพียงพอต่อ พ.ร.บ.คอมพิวเตอร์

- อัปเดตเวอร์ชันซอฟต์แวร์โดยไม่ตรวจสอบผลกระทบ

- ภาระการพัฒนาและดูแล: องค์กรต้องรับผิดชอบค่าใช้จ่ายและภาระในการพัฒนา, อัปเดต และดูแลรักษาซอฟต์แวร์เองทั้งหมด

- การขยายระบบ (Scalability): หากมีผู้ใช้งานเพิ่มขึ้นอย่างรวดเร็ว ทีมงานต้องสามารถขยายโครงสร้างพื้นฐานที่รองรับได้อย่างทันท่วงที

2. บริการระบบคลาวด์สาธารณะ (Public Cloud) คือ การใช้บริการจากผู้ให้บริการภายนอก โดยองค์กรไม่ต้องดูแลฮาร์ดแวร์เอง บริการคลาวด์ที่ผู้ให้บริการรายใหญ่ เช่น Amazon Web Services (AWS), Microsoft Azure, Google Cloud Platform (GCP) เป็นเจ้าของและบริหารจัดการโครงสร้างพื้นฐานทั้งหมด แล้วเปิดให้บุคคลทั่วไปหรือองค์กรต่างๆ เข้ามาเช่าใช้บริการ โดยใช้ทรัพยากรร่วมกับลูกค้ารายอื่น มีจุดเด่นที่ความยืดหยุ่นสูงและจ่ายเท่าที่ใช้ (Pay-as-you-go)

2.1 การให้บริการโครงสร้างพื้นฐาน (Infrastructure as a Service: IaaS)

ผู้ใช้เช่าทรัพยากรพื้นฐาน (VM, Storage, Network) จากผู้ให้บริการ Public Cloud ผ่านอินเทอร์เน็ตสร้างและจัดการ VM หรือ Instance บน Public Cloud / เชื่อมต่อระบบภายในองค์กรกับ Cloud ผ่าน VPN หรือ Direct Connect / บริหารค่าใช้จ่ายและ Billing

หน้าที่หลัก (ของผู้ใช้/องค์กร)

- เลือกและกำหนดค่าทรัพยากรที่ต้องการ (เช่น ขนาด VM, ประเภท Storage) ผ่านหน้าเว็บของผู้ให้บริการ

- ติดตั้งและบริหารจัดการระบบปฏิบัติการ (OS), Middleware, และแอปพลิคชันที่รันบน VM

- รับผิดชอบด้านความปลอดภัย บน OS และแอปพลิเคชัน (Security in the cloud) เช่น การอัปเดตแพตช์, การตั้งค่า Firewall, การจัดการสิทธิ์เข้าถึง (IAM)

งานบริการที่ควรมี (จากผู้ให้บริการ)

- บริการสร้าง VM (เช่น AWS EC2, Azure VM) ที่มีขนาดและสเปกหลากหลาย

- บริการพื้นที่จัดเก็บข้อมูล (เช่น Block Storage - EBS/Azure Disk, Object Storage - S3/Blob Storage)

- บริการเครือข่ายเสมือน (Virtual Private Cloud: VPC) ที่ปลอดภัยและแยกออกจากลูกค้ารายอื่น

- บริการความปลอดภัยพื้นฐาน เช่น Network Firewall, DDoS Protection

- แดชบอร์ดสำหรับบริหารจัดการและดูค่าใช้จ่าย

ข้อควรระวัง

- ค่าใช้จ่ายที่อาจจะต้องมีเพิ่มขึ้นอย่างไม่รู้ตัว (Cloud Cost Overrun)

- ความมั่นคงของข้อมูล (Data Residency) เนื่องจากอยู่ภายนอกฮงค์กร

- การตั้งค่าความปลอดภัยผิดพลาด (Public IP, เปิด Port ไม่จำเป็น)

- รูปแบบความรับผิดชอบร่วมกัน (Shared Responsibility Model): ผู้ใช้ต้องเข้าใจชัดเจนว่าตนเองต้องรับผิดชอบส่วนไหน (เช่น การตั้งค่า Security Group) และผู้ให้บริการรับผิดชอบส่วนไหน (เช่น ความปลอดภัยของ Data Center)

- การควบคุมค่าใช้จ่าย (Cost Management): หากเปิดใช้บริการแล้วลืมปิด อาจเกิดค่าใช้จ่ายสูงโดยไม่รู้ตัว (Bill Shock) ต้องมีการตั้งงบประมาณและแจ้งเตือน

- ความปลอดภัยในการกำหนดค่า (Misconfiguration): การตั้งค่าผิดพลาดเพียงเล็กน้อย เช่น เปิด Port ทิ้งไว้ หรือให้สิทธิ์กว้างเกินไป อาจกลายเป็นช่องโหว่ให้ถูกโจมตีได้

- อธิปไตยข้อมูล (Data Sovereignty): ต้องเลือกว่าจะจัดเก็บข้อมูลไว้ใน Region (ภูมิภาค) ใด เพื่อให้สอดคล้องกับกฎหมายคุ้มครองข้อมูลของประเทศนั้นๆ เช่น PDPA, GDPR

2.2 การให้บริการแพลตฟอร์ม (Platform as a Service: PaaS)

ผู้ใช้บริการนำโค้ด หรือ แอปพลิเคชันของตนเองไปรันบนแพลตฟอร์มของผู้ให้บริการ Public Cloud โดยไม่ต้องจัดการ Server หรือ OS ใช้งานบริการ Platform ของ Cloud เช่น Cloud SQL, App Engine, Azure Web App / บริหารการทำ CI/CD บน Cloud Platform

หน้าที่หลัก (ของผู้ใช้/องค์กร)

- พัฒนาโค้ดและข้อมูลของแอปพลิเคชัน

- กำหนดค่าที่เกี่ยวข้องกับแอปพลิเคชัน เช่น การตั้งค่า Auto-scaling, การเชื่อมต่อฐานข้อมูล

- ดูแลความปลอดภัยของโค้ดและข้อมูลที่นำขึ้นไปไว้บนแพลตฟอร์ม

งานบริการที่ควรมี (จากผู้ให้บริการ)

- บริการรันแอปพลิเคชัน/คอนเทนเนอร์ (เช่น AWS Elastic Beanstalk, Azure App Service, Google App Engine)

- บริการ Serverless Computing (เช่น AWS Lambda, Azure Functions) ที่คิดเงินตามการรันโค้ดจริง

บริการฐานข้อมูลแบบ Managed (เช่น AWS RDS, Azure SQL Database)

- เครื่องมือสำหรับ Monitoring และ Logging แอปพลิเคชัน

ข้อควรระวัง

- ความปลอดภัยของข้อมูลอยู่ภายนอกที่อาจรั่วไหล

- การล็อกอินด้วยสิทธิ์ Admin โดยไม่ควบคุม

- Vendor Lock-In และความยากในการย้ายระบบ การพึ่งพาบริการเฉพาะทางของผู้ให้บริการรายใดรายหนึ่งมากเกินไป อาจทำให้ย้ายไปใช้บริการเจ้าอื่นในอนาคตได้ยาก

- ข้อจำกัดของแพลตฟอร์ม อาจไม่สามารถปรับแต่งสภาพแวดล้อมในระดับลึกได้เท่ากับ IaaS

- ความเข้าใจในโมเดลราคา ต้องศึกษาโมเดลการคิดค่าบริการให้ดี (เช่น คิดตาม request, ตามชั่วโมงการประมวลผล) เพื่อควบคุมค่าใช้จ่าย

2.3 การให้บริการซอฟต์แวร์ (Software as a Service: SaaS)

ผู้ใช้เข้าใช้งานซอฟต์แวร์สำเร็จรูปผ่านอินเทอร์เน็ต โดยจ่ายค่าบริการเป็นรายเดือนหรือรายปี (Subscription) หน้าที่สมัครใช้งานและบริหารแอปพลิเคชัน SaaS เช่น Google Workspace, Microsoft 365, Zoom, Dropbox / จัดการสิทธิ์และบัญชีผู้ใช้งาน

หน้าที่หลัก (ของผู้ใช้/องค์กร)

- บริหารจัดการบัญชีผู้ใช้งานและข้อมูลของตนเองภายในซอฟต์แวร์

- กำหนดค่านโยบายการใช้งานและความปลอดภัยต่างๆ เท่าที่ซอฟต์แวร์อนุญาต

- ใช้งานซอฟต์แวร์ให้เกิดประโยชน์สูงสุด

- กำหนดนโยบายการใช้งาน SaaS อย่างเหมาะสม

- จัดการการเข้าถึงและ Backup ข้อมูลจาก SaaS

- สื่อสารและอบรมผู้ใช้งาน

งานบริการที่ควรมี (จากผู้ให้บริการ)

- ตัวซอฟต์แวร์ที่พร้อมใช้งาน (เช่น Microsoft 365, Google Workspace, Salesforce, Dropbox)

- การดูแลและอัปเดตซอฟต์แวร์ให้ทันสมัยและปลอดภัยอยู่เสมอ

- การรับประกัน Uptime และประสิทธิภาพของบริการ (Service Level Agreement: SLA)

- การสำรองข้อมูลของผู้ใช้

- บริการช่วยเหลือลูกค้า (Customer Support)

ข้อควรระวัง

- ความปลอดภัยและความเป็นส่วนตัวของข้อมูล ข้อมูลขององค์กรถูกนำไปฝากไว้กับผู้ให้บริการ ต้องเชื่อมั่นในมาตรการรักษาความปลอดภัยและนโยบายความเป็นส่วนตัวของผู้ให้บริการรายนั้น (ควรตรวจสอบมาตรฐาน เช่น ISO 27001, SOC 2)

- ข้อจำกัดในการปรับแต่ง: ไม่สามารถปรับแต่งฟังก์ชันการทำงานของซอฟต์แวร์ได้มากนัก

- การเชื่อมต่อกับระบบอื่น (Integration) หากต้องการเชื่อมต่อข้อมูลจาก SaaS เข้ากับระบบอื่นขององค์กร อาจมีข้อจำกัดหรือค่าใช้จ่ายเพิ่มเติม

- การพึ่งพาผู้ให้บริการ หากผู้ให้บริการล่มหรือปิดกิจการ จะส่งผลกระทบต่อการทำงานขององค์กรโดยตรง

- การ Sync ข้อมูลกับภายนอกองค์กร

- ความมั่นคงปลอดภัยของบัญชีผู้ใช้ (2FA, SSO)

- ความเป็นส่วนตัวและการปฏิบัติตามกฎหมายข้อมูลส่วนบุคคล (PDPA, GDPR)

.

-------------------------

-------------------------

ดูข้อมูลเพิ่มเติมคลิกที่นี่

เทคโนโลยีสารสนเทศและการสื่อสาร

(Information and Communication Technology: ICT)

-------------------------