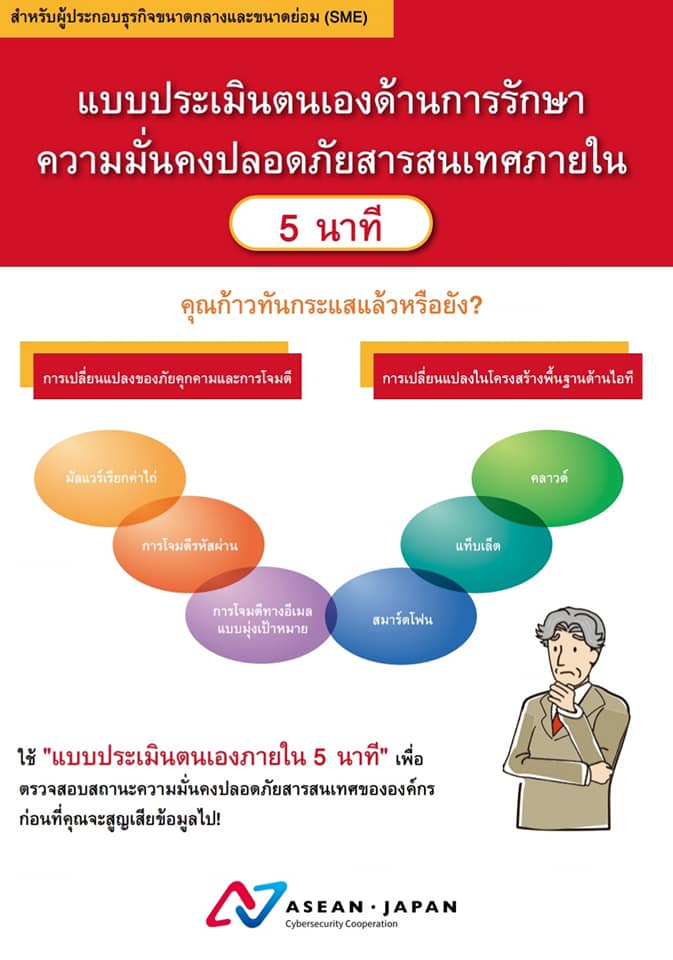

E-Book แบบประเมินตนเองด้านการรักษาความมั่นคงปลอดภัยสารสนเทศภายใน 5 นาที สำหรับผู้ประกอบธุรกิจขนาดกลางและขนาดย่อม (SME) (Information Security Self-Assessment in 5 Minitues)

แบบประเมินตนเองด้านการรักษาความมั่นคงปลอดภัยสารสนเทศภายใน 5 นาที (Information Security Self-Assessment in 5 Minitues) สำหรับผู้ประกอบธุรกิจขนาดกลางและขนาดย่อม (SME) ใช้เพื่อตรวจสอบสถานะความมั่นคงปลอดภัยสารสนเทศขององค์กร ก่อนที่คุณจะสูญเสียข้อมูลไป

จุดประสงค์และข้อดี

● ช่วยให้คุณเข้าใจปัญหาขององค์กร

● เมื่อเข้าใจปัญหา คุณจะสามารถเลือกวิธีจัดการที่เฉพาะเจาะจงเพื่อดำเนินการในขั้นตอนต่อไปได้

วิธีการใช้

เราให้ความสำคัญกับมาตรการรักษาความมั่นคงปลอดภัยสารสนเทศ 25 ข้อ ที่มีประสิทธิภาพและองค์กรสามารถนำไปปรับใช้ได้โดยมีต้นทุนที่ต่ำ โปรดตรวจสอบสถานะการปรับใช้มาตรการเหล่านี้และดำเนินการปรับใช้ มาตรการที่องค์กรยังไม่มี โดยอ้างอิงจากคำอธิบายในแผ่นพับนี้

วิธีอ่านคำอธิบาย

โปรดพิจารณาโดยไม่ต้องคำนึงถึงตัวอย่างที่ระบุในคำอธิบาย ตัวอย่างเช่น คำถามข้อที่ 16 เกี่ยวกับ "มาตรการป้องกันการโจรกรรม" ถามว่าคุณ ดำเนินการป้องกันการโจรกรรมโดยการเก็บแล็ปท็อปไว้ในลิ้นชักหรือไม่ และยังถามด้วยว่าในกรณีที่องค์กรของคุณไม่ใช้แล็ปท็อป คุณได้ดำเนินการป้องกันการโจรกรรมโดยการไม่ทิ้งอุปกรณ์เสริมเช่น แฟลชไดรฟ์หรือ ฮาร์ดไดรฟ์ภายนอก ไว้บนโต๊ะทำงานหรือไม่

โปรดใช้แผ่นพับสำหรับการอ้างอิง หากคุณไม่เข้าใจจุดประสงค์ของคำถามหรือรู้สึกว่าคำถามเข้าใจได้ยาก

หากองค์กรของคุณไม่ใช้อุปกรณ์อิเล็กทรอนิกส์ใด ๆ

รายการด้านล่างนี้อาจไม่ใช่สิ่งที่องค์กรของคุณต้องปรับใช้ ทั้งนี้ขึ้นอยู่กับ ประเภทของธุรกิจของคุณด้วย ในกรณีดังกล่าว ให้วงกลม "ปรับใช้แล้ว"

● ข้อที่ 4 เครื่องถ่ายเอกสารและฮาร์ดไดรฟ์ที่เชื่อมต่อกับเครือข่าย

● ข้อที่ 5 เว็บเซอร์วิส

● ข้อที่ 9 ระบบเครือข่ายไร้สาย

● ข้อที่ 23 บริการคลาวด์

....

ที่มา https://www.etda.or.th/publishing-detail/information-security-self-assessment.html

-----------------------------------------------

สนใจเอกสาร PDF ดาวน์โหลดที่ด้านล่าง

-----------------------------------------------

.

ที่มาข้อมูลและภาพ www.iok2u.com

-------------------------------------------------

ดูข้อมูลเพิ่มเติมคลิกที่นี่

เทคโนโลยีสารสนเทศและการสื่อสาร (Information and Communication Technology)-------------------------------------------------